公开一个本地Web网站

启动本地Web网站后,cpolar通过将其指向运行本地服务器的端口来启动:

$ cpolar http 80

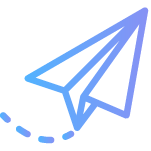

微信公众号开发调试

当本地服务器未连接到Web时,调试Web API集成始终具有挑战性。 幸运的是,cpolar帮您搞定这一点。 启动cpolar并将隧道的URL粘贴到微信公众号对接服务器的URL字段中,完成! 入站请求将转发到您的本地开发环境。确保尝试使用cpolar监听器( http://localhost:4040 )查看请求日志。 处理一个讨厌的bug? 您甚至可以重播请求消息包,加速测试的请求,而不是手动重新触发操作。

远程控制树莓派

如果您发现自己使用Raspberry Pi或任何类似的网络连接设备,那么快速轻松地进行远程访问非常有用。 首先,确保在设备上安装cpolar。 接下来,通过侦听您选择的任何端口在设备上启动TCP隧道:

$ cpolar tcp 22

3250

在线用户

10380

用户

12303

激活安装

利用强大的开发者工具

利用实时的cpolar Web UI开发者工具,让您调试代码更容易。您可以监听所有隧道上的HTTP消息包,分析消息包的结构内容,找出问题点。还可以单击重放(Replay)按钮,重新发送该HTTP信令请求。这简直太棒了!